Applications pour le cloud hybride

Tailwind Traders possède plusieurs applications dont les composants front-end s’exécutent actuellement sur site dans un réseau périmétrique. Les éléments back-end sont hébergés dans un réseau interne protégé.

L’un des objectifs de Tailwind Traders dans sa transition vers un cloud hybride est de retirer son réseau périmétrique et d’héberger les charges de travail accessibles au public dans le cloud.

Cependant, en raison de contraintes de conformité et des préoccupations des responsables de certaines charges de travail, certaines de ces applications doivent rester physiquement hébergées dans les installations de Tailwind Traders, plutôt que dans un centre de données Azure.

Tailwind Traders possède également d’autres applications accessibles via des connexions VPN vers les réseaux internes protégés des centres de données de Sydney, Melbourne et Auckland. Ces applications exigent généralement que les utilisateurs s’authentifient via l’instance Active Directory sur site.

Dans cette unité, vous allez découvrir les technologies de connexion hybride. Ces connexions permettent à Tailwind Traders de maintenir des applications accessibles via Azure, même lorsque les données ou l’application elle-même sont hébergées sur l’équipement de Tailwind Traders.

Qu’est-ce que Azure Relay ?

Azure Relay est un service qui permet d’exposer en toute sécurité des charges de travail exécutées sur le réseau interne de votre organisation vers le cloud public, sans ouvrir de port entrant sur le pare-feu du réseau périmétrique.

Scénarios pris en charge entre services sur site et applications dans Azure :

- Communication traditionnelle unidirectionnelle, requête/réponse, et peer-to-peer

- Distribution d’événements pour les scénarios de publication/abonnement

- Communication bidirectionnelle et non tamponnée via les frontières réseau

Fonctionnalités d’Azure Relay :

- Hybrid Connections : utilise des web sockets standards et peut être utilisé dans des architectures multiplateformes. Prise en charge de .NET Core, .NET Framework, JavaScript/Node.js, des protocoles ouverts et des modèles RPC.

- WCF Relay : utilise Windows Communication Foundation (WCF) pour permettre les appels de procédure à distance. Option populaire pour les programmes WCF sous .NET Framework.

Azure Relay permet à Tailwind Traders de publier certaines applications internes vers des clients sur internet sans nécessiter de connexion VPN.

Il est préférable à Azure App Service Hybrid Connections lorsqu’il n’y a pas d’application web front-end dans Azure, et préférable à Microsoft Entra Application Proxy lorsque l’authentification Microsoft Entra n’est pas requise.

Qu’est-ce que App Service Hybrid Connections ?

La fonctionnalité Hybrid Connections d’Azure App Service permet d’utiliser n’importe quelle ressource applicative dans n’importe quel réseau capable d’envoyer des requêtes sortantes vers Azure sur le port 443.

Par exemple, vous pouvez utiliser Hybrid Connections pour permettre à une application web exécutée dans Azure d’accéder à une base de données SQL Server sur site. Cette fonctionnalité permet l’accès depuis une application Azure à un point de terminaison TCP.

Hybrid Connections n’est pas limitée aux charges de travail Windows Server. Vous pouvez configurer des connexions hybrides vers toute ressource fonctionnant comme un point de terminaison TCP, quel que soit le protocole applicatif utilisé.

Par exemple, vous pouvez configurer une connexion hybride entre une application web dans Azure et une base de données MySQL sur une VM Linux sur site.

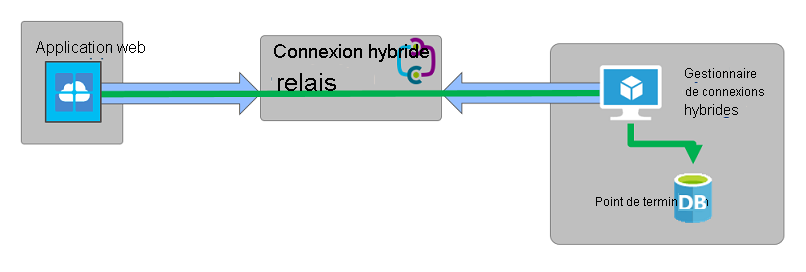

Hybrid Connections utilise un agent de relais. Vous déployez cet agent à un emplacement où il peut établir une connectivité avec le point de terminaison TCP sur le réseau interne et établir une connexion sécurisée vers Azure.

Cette connexion est sécurisée via TLS 1.2, et l’authentification/autorisation est assurée par des clés SAS (Shared Access Signature).

L’image suivante montre une connexion hybride entre une application web dans Azure et une base de données sur site.

Fonctionnalités de Hybrid Connections

- Les applications exécutées dans Azure peuvent accéder aux systèmes et services sur site de manière sécurisée.

- Les systèmes ou services sur site n’ont pas besoin d’être directement accessibles depuis des hôtes sur internet.

- Il n’est pas nécessaire d’ouvrir un port dans le pare-feu pour permettre l’accès entrant depuis Azure vers l’agent de relais.

Toute la communication est initiée en sortie depuis l’agent de relais via le port 443.

Limitations de Hybrid Connections

- Ne peut pas être utilisé pour monter un partage SMB sur un réseau sur site.

- Ne peut pas utiliser le protocole UDP.

- Ne peut pas accéder aux services TCP utilisant des ports dynamiques.

- Ne prend pas en charge LDAP, en raison de sa dépendance au protocole UDP.

- Ne peut pas être utilisé pour effectuer une jonction au domaine Active Directory Domain Services.

Pour Tailwind Traders, Hybrid Connections permet de retirer plusieurs applications dont les front-ends s’exécutent actuellement sur le réseau périmétrique.

Ces applications peuvent être migrées vers Azure, et Hybrid Connections peut ensuite fournir une connexion sécurisée aux réseaux protégés hébergeant les composants back-end.

Qu’est-ce que Microsoft Entra Application Proxy ?

Microsoft Entra Application Proxy permet de fournir un accès distant sécurisé à une application web exécutée sur site, via une URL externe.

Vous pouvez configurer Application Proxy pour permettre :

- L’accès distant

- Le Single Sign-On (SSO) à des applications comme SharePoint, Microsoft Teams, applications web IIS, et Remote Desktop

Application Proxy peut être utilisé comme remplaçant des VPN vers les réseaux internes ou des reverse proxies.

Applications prises en charge :

- Applications web utilisant l’authentification Windows intégrée

- Applications web utilisant l’authentification basée sur les en-têtes ou les formulaires

- Applications hébergées via Remote Desktop Gateway

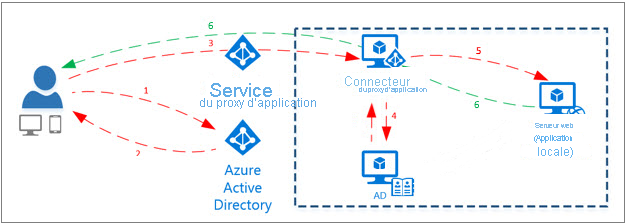

Fonctionnement de Application Proxy :

- L’utilisateur se connecte à l’application via un point de terminaison public et effectue une authentification Microsoft Entra.

- Un jeton est transmis à l’appareil de l’utilisateur après la connexion.

- L’appareil client transmet le jeton au service Application Proxy, qui renvoie le UPN (User Principal Name) et le SPN (Security Principal Name) à partir du jeton.

- Application Proxy transmet la requête au connecteur Application Proxy.

- Le connecteur effectue une authentification supplémentaire si le SSO est activé.

- Le connecteur transmet la requête à l’application sur site.

- La réponse est renvoyée via le connecteur et le service Application Proxy à l’utilisateur.

L’image suivante illustre ce processus.