Utiliser Azure Arc pour gérer des instances de Windows Server

Une fois qu’un Windows Server est intégré à Azure Arc, vous pouvez utiliser Azure pour gérer et configurer la machine. Certaines des fonctions disponibles sont décrites dans le tableau suivant :

| Option | Explication |

|---|---|

| Vue d’ensemble | Permet de consulter les informations de base sur la VM, y compris le statut, l’emplacement, l’abonnement, le nom de l’ordinateur, le système d’exploitation et les balises. |

| Journal d’activités | Permet de consulter la liste des activités effectuées sur la VM, ainsi que l’identité de la personne ayant réalisé l’action. |

| Contrôle d’accès | Permet de consulter et de gérer l’accès aux ressources Azure pour les utilisateurs, groupes, principaux de service et identités gérées, en créant des affectations de rôles. |

| Balises (Tags) | Paires nom/valeur permettant de catégoriser les ressources. |

| Extensions | Permet d’ajouter ou de supprimer des extensions pour la VM. |

| Stratégies (Policies) | Permet d’ajouter, configurer et supprimer des stratégies pour la VM. |

| Gestion des mises à jour | Permet de maintenir un contrôle et une conformité cohérents de la VM avec Update Management. |

| Suivi des modifications et inventaire | Permet de consulter la configuration du suivi des modifications et de l’inventaire pour la VM. Ces outils aident à maintenir un contrôle et une conformité cohérents des ressources. |

| Insights | Permet d’utiliser Azure Monitor pour consulter l’état du processeur, du disque et de la disponibilité des VM Azure Arc. |

| Journaux (Logs) | Permet d’exécuter des requêtes sur les journaux pour recueillir des informations sur la VM. |

Gérer les extensions

Les extensions de VM sont de petites applications qui permettent d’effectuer des tâches de configuration post-déploiement et d’automatisation sur les VM Azure.

Par exemple, si Contoso souhaite installer un nouveau logiciel sur une VM, activer une protection antivirus ou exécuter un script à l’intérieur de la VM, elle peut utiliser une extension de VM.

Azure Arc pour les serveurs permet de déployer des extensions de VM Azure sur des VM Windows et Linux non Azure, ce qui simplifie la gestion de ces ordinateurs.

Les extensions peuvent être gérées depuis le portail Azure, ou via Azure CLI, Azure PowerShell et les modèles Azure Resource Manager. Voici les extensions disponibles :

| Extension | Informations supplémentaires |

|---|---|

| Scanner de vulnérabilités intégré à Microsoft Defender for Cloud | Qualys |

| Extension antimalware Microsoft | Microsoft.Azure.Security |

| Extension de script personnalisé | Microsoft.Compute |

| Agent Log Analytics | Microsoft.EnterpriseCloud.Monitoring |

| Azure Monitor pour les VM | Microsoft.Azure.Monitoring.DependencyAgent |

| Synchronisation des certificats Azure Key Vault | Microsoft.Azure.Key.Vault |

| Agent Azure Monitor | Microsoft.Azure.Monitor |

| Extension Azure Automation Hybrid Runbook Worker | Microsoft.Compute |

Gouvernance avec Azure Policy

Azure Policy est un service qui aide les organisations à gérer et évaluer la conformité aux standards organisationnels dans leur environnement Microsoft Azure.

Azure Policy utilise des règles déclaratives basées sur les propriétés des types de ressources Azure ciblées. Ces règles forment des définitions de stratégie, que les administrateurs peuvent appliquer via des affectations de stratégie à une portée donnée (ressource individuelle, groupe de ressources, abonnement ou groupe de gestion).

Par exemple, pour simplifier la gestion des définitions de stratégie, Contoso pourrait regrouper plusieurs stratégies dans des initiatives, puis créer quelques affectations d’initiatives au lieu de plusieurs affectations de stratégie.

Les fonctionnalités d’Azure Policy se répartissent en quatre catégories principales :

- Faire respecter la conformité lors du provisionnement de nouvelles ressources Azure

- Auditer la conformité des ressources Azure existantes

- Corriger la non-conformité des ressources Azure existantes

- Auditer la conformité du système d’exploitation, de la configuration des applications et des paramètres d’environnement dans les VM Azure

💡 Astuce

La dernière catégorie est mise en œuvre via le client Azure Policy Guest Configuration, disponible en tant qu’extension de VM Azure. Azure Arc pour les serveurs utilise ce même client pour fournir la fonctionnalité d’audit dans les scénarios hybrides.

Contoso pourrait utiliser Azure Policy avec des serveurs activés par Arc pour appliquer les règles suivantes :

- Affecter des balises aux machines lors de leur intégration à Azure Arc

- Déployer l’extension Log Analytics sur des machines non Azure

- Identifier les serveurs Azure Arc sans Microsoft Defender activé

Azure Arc permet d’étendre la gouvernance d’Azure Policy aux serveurs et clusters exécutés dans des centres de données locaux ou hébergés par des fournisseurs de cloud tiers. Cette fonctionnalité s’applique à l’audit de la conformité des paramètres du système d’exploitation, des applications et de l’environnement.

Remarque

Pour activer cette fonctionnalité, l’agent Azure Connected Machine doit être installé sur chaque ordinateur inclus dans le périmètre de gestion.

Une fois l’agent installé, il nécessite une connectivité sortante vers Azure Arc via le port TCP 443. À ce moment-là, toute configuration basée sur le client Azure Policy Guest Configuration incluse dans la stratégie ou l’initiative affectée prendra effet automatiquement.

Contoso pourrait notamment utiliser l’initiative de stratégie [Preview] Audit Windows VMs that do not match Azure security baseline settings pour auditer la conformité par rapport aux référentiels de sécurité d’Azure Security Center.

Ils peuvent également définir le fuseau horaire sur les serveurs cibles en affectant la stratégie [Preview] Configure time zone on Windows machines. Lors de l’audit des ordinateurs cibles, Contoso peut consulter les journaux localement ou à distance via la commande Azure VM Run, disponible depuis le portail Azure.

Remarque

Pour savoir si une définition de stratégie prend en charge le client Azure Policy Guest Configuration, vous devez vérifier si elle inclut une référence au type de ressource Microsoft.HybridCompute/machines.

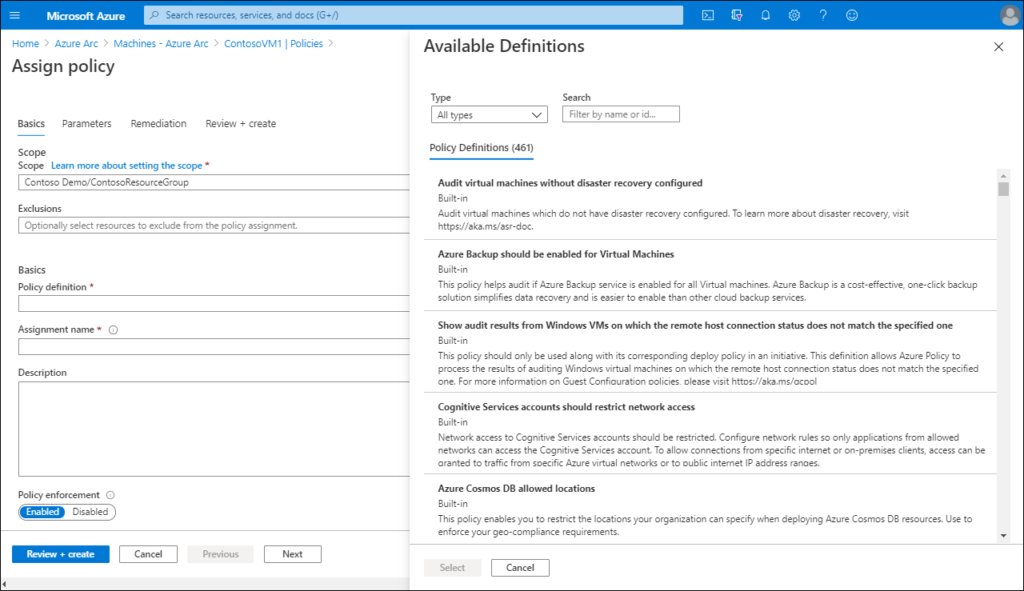

Affecter des stratégies Azure Arc

Pour gérer et affecter des stratégies Azure Arc à un ordinateur :

- Depuis le portail Azure, accédez à Azure Arc, puis sélectionnez Gérer les serveurs.

- Dans la liste des serveurs gérés, sélectionnez le serveur approprié, puis dans le menu de navigation, sous Opérations, sélectionnez Stratégies.

- Pour affecter une stratégie, dans la barre d’outils, sélectionnez Affecter une stratégie.

- Sur la page Affecter une stratégie, sélectionnez les informations suivantes :

- Portée et éventuelles exclusions

- Définition de la stratégie

- Nom de l’affectation

- Description

- Application de la stratégie (Activée ou Désactivée)

Sélectionnez soit « Revoir + créer », soit les onglets « Paramètres » et « Remédiation » pour configurer des comportements supplémentaires.

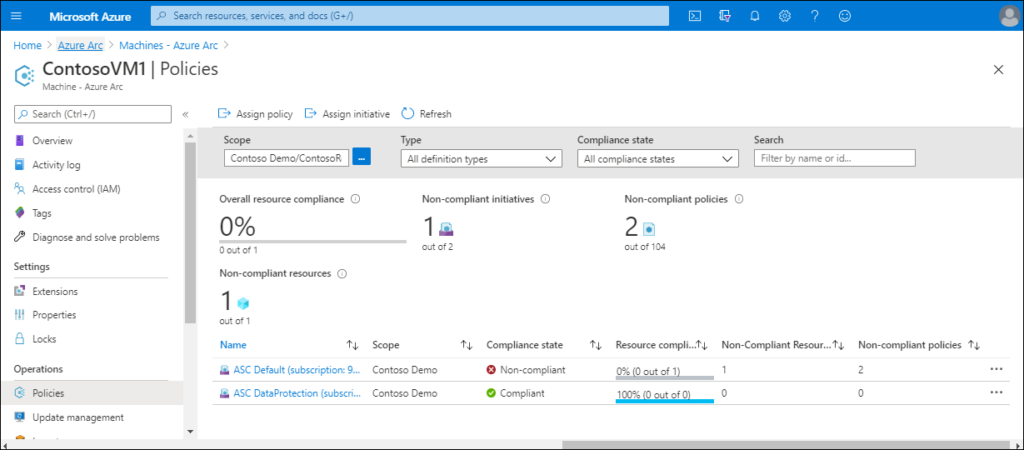

Après avoir affecté des stratégies, depuis la page d’accueil d’Azure Arc, sur la VM sélectionnée, vous pouvez consulter les paramètres de stratégie.

Lectures complémentaires

Vous pouvez en apprendre davantage en consultant les documents suivants :

- Définitions intégrées d’Azure Policy pour Azure Arc pour les serveurs

- Démarrage rapide : Créer une affectation de stratégie pour identifier les ressources non conformes