Réseautage dans le cloud hybride

Un réseau traditionnel multi-sites sur site peut nécessiter la connexion de plusieurs bureaux régionaux au siège. De manière similaire, le réseautage dans un cloud hybride implique l’utilisation de technologies appropriées pour interconnecter de manière fluide les utilisateurs, les applications et les données sur site avec les applications et les données hébergées dans le cloud.

Dans notre scénario, Tailwind Traders doit pouvoir connecter ses emplacements sur site de manière sécurisée aux ressources qu’elle exécute dans Azure. Pour le personnel de Tailwind Traders, il ne devrait y avoir aucune différence réelle entre l’accès à une charge de travail exécutée dans un centre de données sur site de Tailwind Traders et celle exécutée dans Azure.

Dans cette unité, vous allez découvrir les technologies de réseau qui permettent de relier les ressources sur site et cloud dans un cloud hybride unique.

Qu’est-ce qu’un VPN Azure ?

Une passerelle VPN Azure vous permet de connecter votre réseau sur site à Azure en utilisant un tunnel VPN sécurisé via l’internet public. Les connexions VPN Azure sont similaires aux connexions VPN traditionnelles qui peuvent exister entre un bureau régional et le siège.

Chaque réseau virtuel peut avoir une seule passerelle VPN, mais chaque passerelle VPN peut prendre en charge plusieurs connexions.

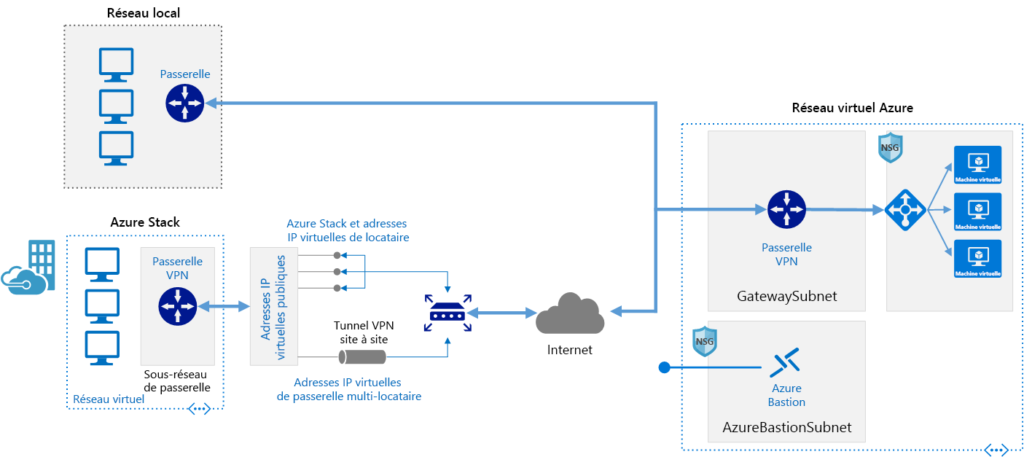

L’image suivante montre une connexion entre le dispositif de passerelle périmétrique d’un réseau sur site et une passerelle VPN sur un réseau virtuel Azure. Elle illustre la connexion entre un appareil Azure Stack et une passerelle VPN.

Réseautage dans le cloud hybride

Dans l’exemple de Tailwind Traders, l’entreprise pourrait utiliser des passerelles VPN Azure pour permettre des connexions à partir de petits bureaux régionaux qui n’ont pas besoin du type de lien dédié qu’offre une connexion Azure ExpressRoute.

Le principal inconvénient des passerelles VPN Azure est qu’elles dépendent de la connexion Internet de votre fournisseur d’accès (FAI). Si votre FAI subit une panne, les connexions VPN ne peuvent pas être établies. De même, si votre FAI est fortement congestionné, la vitesse de la connexion VPN entre un site sur site et Azure peut être dégradée.

Les organisations qui disposent déjà de connexions VPN entre leurs sites régionaux sont déjà confrontées aux défis liés aux connexions VPN dédiées.

Qu’est-ce qu’Azure ExpressRoute ?

Microsoft Azure ExpressRoute permet à une organisation d’avoir une connexion dédiée, privée et à haut débit entre son réseau sur site et Azure. Cette connexion ne passe pas par l’internet public. Fonctionnellement, il s’agit d’une ligne en fibre optique dédiée allant directement d’un site sur site au centre de données Azure le plus proche.

Contrairement à une passerelle VPN, c’est le fournisseur ExpressRoute qui gère l’équipement fournissant cette connexion. Étant donné que le fournisseur gère tout l’équipement, il peut offrir un accord de niveau de service (SLA) en termes de fiabilité et de bande passante, ce qui n’est pas possible avec les connexions VPN Azure.

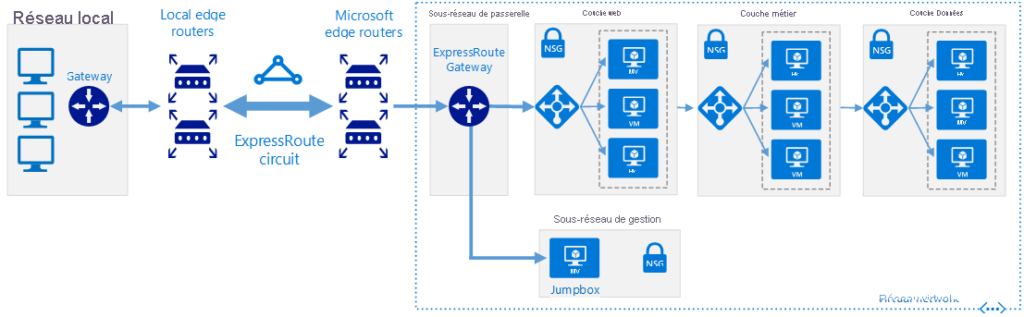

L’image suivante montre la connexion ExpressRoute entre l’environnement sur site et les charges de travail exécutées dans Azure. Le fournisseur ExpressRoute gère le circuit ExpressRoute et les routeurs de périphérie locaux.

Azure ExpressRoute

En plus de fournir une connexion dédiée avec une bande passante garantie entre l’environnement sur site et Azure, ExpressRoute permet à une organisation de s’assurer que le trafic sensible ne transite pas par l’internet public. Ce type de connexion est important dans les juridictions où les exigences réglementaires interdisent la transmission de certains types d’informations via internet.

Dans l’étude de cas, Tailwind Traders pourrait mettre en œuvre une connexion ExpressRoute depuis ses grands bureaux comme ceux de Melbourne, Sydney et Auckland, où le personnel est plus nombreux. L’entreprise pourrait également avoir besoin d’utiliser ExpressRoute si certains types de données qu’elle traite ne peuvent pas être transférés via internet pour des raisons de conformité.

Qu’est-ce que le DNS hybride ?

Lorsque vous mettez en œuvre un cloud hybride, il est nécessaire de s’assurer que les charges de travail sur site peuvent résoudre les adresses des charges de travail dans le cloud, et que les charges de travail dans le cloud peuvent résoudre les adresses des charges de travail sur site.

Les déploiements DNS dans un cloud hybride nécessitent généralement des serveurs DNS sur site et dans Azure. De plus, il faut configurer des transferts de zones DNS entre les environnements sur site et cloud.

Une alternative consiste à configurer des redirecteurs DNS si la zone DNS sur site est distincte de la zone DNS associée aux charges de travail exécutées dans Azure.

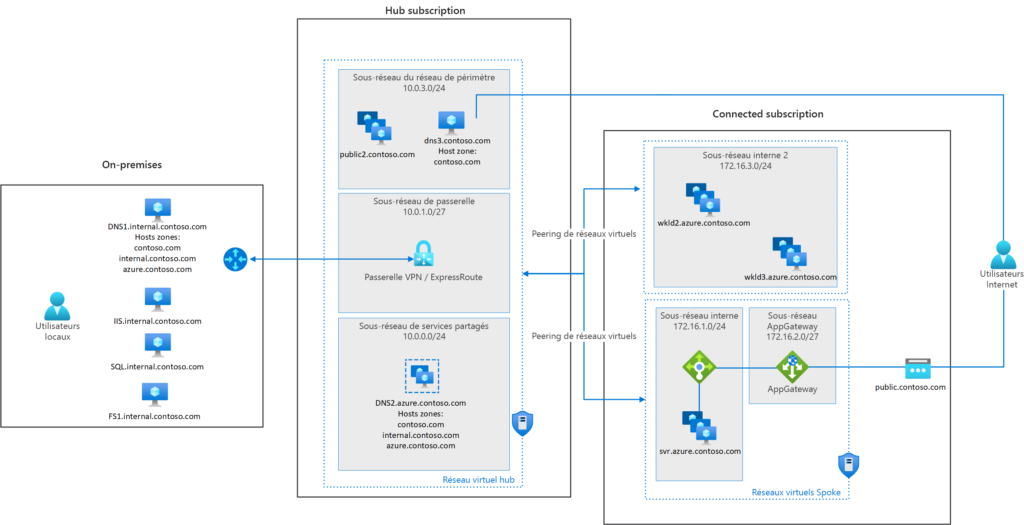

L’image suivante montre des serveurs DNS sur site répliquant les informations DNS vers des serveurs DNS exécutés dans Azure. Dans ce scénario, une machine virtuelle (VM) est déployée comme serveur DNS dans Azure. Sur l’image, le DNS sur site se connecte à une abonnement central (hub) contenant des serveurs DNS dans des VMs. Les autres abonnements Azure se connectent à cet abonnement central.

Azure DNS Private Resolver

En alternative, Azure DNS Private Resolver est un service qui permet d’interroger les zones DNS privées Azure depuis un environnement sur site, et inversement, sans avoir à déployer des serveurs DNS basés sur des machines virtuelles. Ce service de résolution privée est entièrement géré et dispose de fonctionnalités intégrées de haute disponibilité.

Tailwind Traders peut utiliser Azure DNS Private Resolver pour s’assurer que toutes les charges de travail exécutées dans Azure peuvent résoudre les noms DNS des hôtes du réseau interne de Tailwind Traders. Cela garantirait également que tous les hôtes du réseau interne de Tailwind Traders peuvent résoudre les noms DNS des charges de travail exécutées dans le cloud.

Qu’est-ce qu’Azure Virtual WAN ?

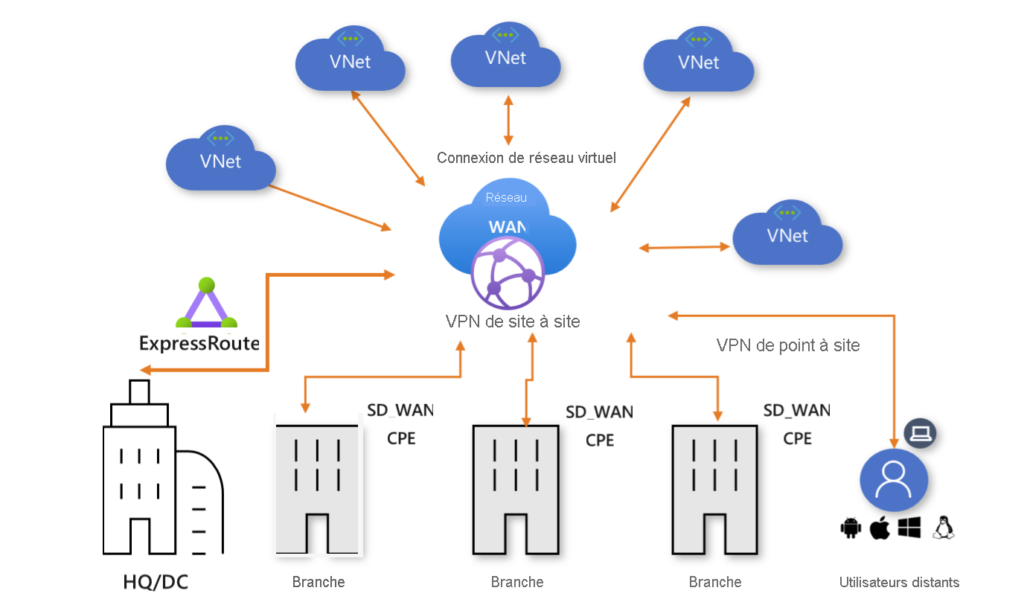

Azure Virtual WAN permet à une organisation d’utiliser le réseau Azure selon une architecture en étoile (hub-and-spoke). Le réseau Azure fonctionne comme un hub pour la connectivité transitive entre les points de terminaison qui agissent comme des branches (spokes).

Traditionnellement, vous pourriez avoir une topologie réseau où chaque bureau régional dispose d’une connexion VPN vers le site du siège. Si le trafic doit passer d’un bureau régional à un autre, il transite par le site central (hub).

Si le siège et les bureaux régionaux sont tous connectés à Azure, soit par VPN, soit par ExpressRoute, ces connexions peuvent former les branches (spokes). Azure Virtual WAN peut alors fonctionner comme le hub de routage pour le trafic entre les emplacements sur site.

L’image suivante montre une topologie Azure Virtual WAN.

Azure Virtual WAN

Azure Virtual WAN permet à Tailwind Traders de ne plus dépendre des connexions VPN pour relier ses bureaux régionaux et ses centres de données à Sydney, Melbourne et Auckland.

Il offre une topologie dans laquelle chaque bureau et centre de données dispose d’une connexion VPN ou ExpressRoute vers Azure. Le service Azure Virtual WAN gère le routage du trafic entre les différents emplacements.